محرك خدمات الهوية من Cisco (ISE)

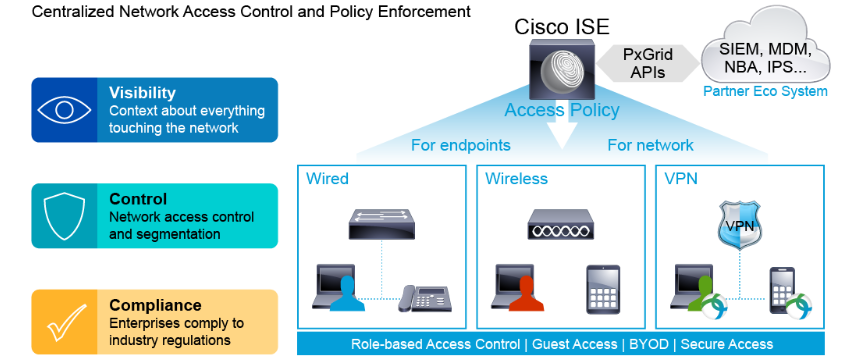

يعد محرك خدمات الهوية Identity Service Engineمن سيسكو (ISE) نظامًا مركزيًا للتحكم في الوصول إلى الشبكة وتطبيق السياسة. يمكنك اكتساب إدارة سياسة مركزية للتحكم في الوصول إلى الشبكة وسياسات الاستخدام من موقع واحد.

يجمع Cisco ISE معلومات أساسية حول وصول المستخدم والجهاز ، ويستخدم هذه المعلومات للتحكم في الوصول إلى شبكة المستخدم والوصول الإداري إلى جهاز الشبكة ، بغض النظر عن نوع الاتصال. يمكن للمستخدمين السلكية واللاسلكية والبعيدة الاتصال مباشرة أو من خلال شبكات VPN سواء كان متصلاً عن بعد أو مباشرة بموارد الشركة.

يوفر Cisco ISE أيضًا إمكانات إدارة التنقل Mobility Management وإمكانية ربط الضيوف في المؤسسات وتنظيم الوصول إلى الإنترنت والشبكات وملفات الشركة. يمكنك إعداد قواعد تلقائية لتقديم رعاية الموظفين. تساعدك هذه الأتمتة في الحفاظ على الأمن العام للشركة وضمان وصول الضيوف والمقاولين (contractors ) في الوقت المناسب.

يمكن لـ Cisco ISE أيضًا استخدام المعلومات المجمعة لضمان الامتثال التنظيمي لمختلف المعايير الحكومية والصناعية. يمكن أيضًا مشاركة هذه المعلومات بين الأجهزة الشريكة لنظام Cisco Eco لتعزيز إمكانات الخدمات بما في ذلك معلومات الأمان وإدارة الأحداث (SIEM) وإدارة الأجهزة المحمولة (MDM) وتحليل سلوك الشبكة (NBA) وأنظمة منع التطفل (IPS)، وأكثر بكثير.

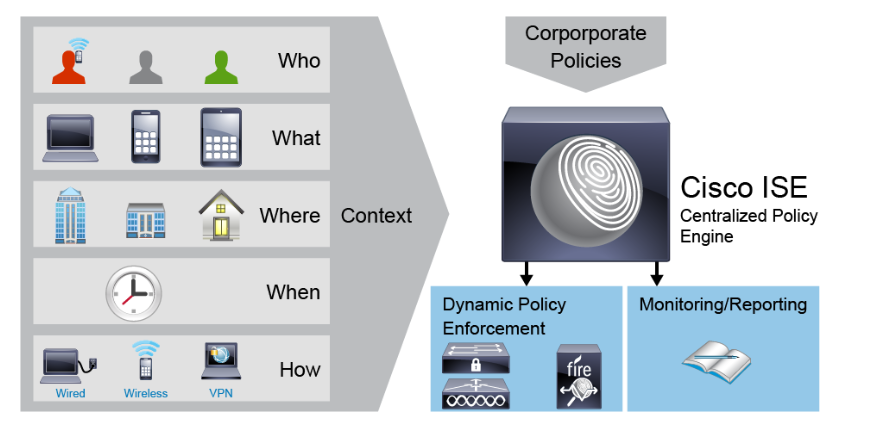

ترتبط المعلومات التي تم جمعها إلى حد كبير "بسياق context " جلسة اتصال معينة.

التحكم في الوصول الآمن

في عالم Cisco ISE ، يتعلق السياق ( context ) بـ "من وماذا ومتى وأين وكيف" لأي محاولة للاتصال. من هذا المستخدم؟ ما الذي يحاولون فعله؟ متى يحاولون الاتصال؟ حيث أنها تقع؟ وكيف يحاولون الاتصال؟ يمكنك منح مستويات مختلفة من الوصول التي تعتمد على أي من هذه المعايير أو جميعها.

كيف تجمع Cisco ISE هذه المعلومات؟

يجمع Cisco ISE البيانات السياقية من الشبكة عبر DHCP و NetFlow ، على سبيل المثال. يجمع البيانات السياقية ( context ) حول هوية المستخدم ( user identity ) عبر Active Directory وبروتوكول الوصول الخفيف إلى الدليل (LDAP)

كما أنه يجمع السياق من الشركاء المدمجين عند تقييم الموقف أو الامتثال. مع إنشاء هوية سياقية (Identity (Context ، فإن Cisco ISE قادرة على جمع هذه البيانات المتباينة معًا في مكان واحد واتخاذ قرار أكثر استنارة فيما يتعلق بالوصول.

يخفف حل الوصول الآمن من Cisco من مخاطر الأمان من خلال توفير رؤية شاملة في السياق ( context ) : من الذي يتصل وعبر أي جهاز ومن أين؟ متى وكيف يتصلون؟ توفر هذه الرؤية السياقية تحكمًا استثنائيًا في الوصول.

يستخدم نظام الوصول الآمن من Cisco نماذج الهوية وفرض التطبيق المستندة إلى المعايير ، مثل IEEE 802.1X و VLAN control. كما أن لديها أيضًا طرق متقدمة مثل :

flexible authentication, Downloadable Access Control Lists (dACLs), Scalable Group Access (SGA), device profiling, posture assessments, guest access management, and more

يتم تحقيق الكثير من هذه الوظائف من خلال التكامل المحكم بين Cisco ISE وأجهزة الوصول إلى الشبكة (NADs).

ملحوظة

أثناء مراجعة المواد في هذه الدورة التدريبية ، ستتعلم المزيد حول تقنية Cisco TrustSec ، التي تستخدم مصطلحات مثل Scalable Group Tags (SGT) و Scalable Group Access (SGA) في السابق ، تم استخدام هذه الاختصارات للإشارة إلى علامات مجموعة الأمان والوصول إلى مجموعة الأمان. ستظل ترى المصطلحات الأقدم تظهر في الوثائق وفي مناطق معينة من واجهة Cisco ISE GUI

المصدر: www.cisco.com

You must be logged in to post a comment.